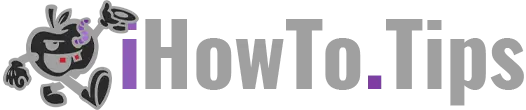

Apple hat kürzlich ein sehr wichtiges ergänzendes Update für alle Mac-Benutzer veröffentlicht, die es installiert haben macOS HighSierra 10.13.

In macOS Ergänzendes Update für High Sierra 10.13 lösen einige Grafikfehlfunktionen für Adobe InDesign und Fehler was nicht erlaubt Nachrichten löschen, die in Yahoo Mail-Anwendung empfangen werden.

Der schwerwiegendste Teil dieses zusätzlichen Updates betrifft zwei Sicherheitsprobleme, die mit dem neuen Betriebssystem High Sierra "gebündelt" wurde.

Sicherheitsanfälligkeit bezüglich Kennwortverschlüsselung für APFS (verschlüsselt) - Disk Utility Bug

Ein Fehler in der Anwendung Festplatten-Dienstprogramm das tut sichtbares Passwort für formatierte Datenträgervolumes APFS verschlüsselt.

Kurz gesagt, wenn wir das verschlüsselte Passwort für ein Volume eingeben, ist es zweimal erforderlich, um sicherzustellen, dass wir es beim ersten Mal nicht falsch eingegeben haben. Dann müssen wir ein “andeuten”(Ein Wort oder eine Phrase) als Hinweis auf das Passwort. Der Fehler in Festplatten-Dienstprogramm, macht das Passwort anstelle des Wortes oder Satzes aus "Hinweis" sichtbar. Auf diese Weise ist es für jeden zugänglich, der Zugriff auf den Mac hat.

Das Video, das auf Twitter gepostet wird, zeigt genau, wie man das APFS verschlüsselte Volume-Passwort mit dem Festplatten-Dienstprogramm findet.

Wäre interessant warum Apple empfiehlt das Löschen, wenn diskutil Hinweise löschen kann:

diskfiled apfs setPassphraseHint [diskXsX] -user disk -clear pic.twitter.com/0khrm8aTq9- Felix Schwarz (@felix_schwarz) 5. Oktober 2017

Verletzlichkeit Keychain Zugriff - Benutzerkennwort umgehen

Normalerweise und zwanghaft, wenn wir gehen ein Konto und ein Passwort gespeichert Keychain, ist erforderlich Mac-Benutzerkennwort. Durch eine Schwachstelle a macOS High Sierrakann eine schlecht gemeinte Anwendung Passwörter extrahieren, die in gespeichert sind Keychain AccessÜberspringen des Benutzerkennworts Mac mittels eines synthetischen Klicks. Falsch / simuliert.

Veröffentlicht Oktober 5, 2017

StorageAusrüstung

Verfügbar für: macOS HighSierra 10.13

Auswirkung: Ein lokaler Angreifer erhält möglicherweise Zugriff auf ein verschlüsseltes APFS-Volume

Beschreibung: Wenn beim Erstellen eines verschlüsselten APFS-Volumes im Festplattendienstprogramm ein Hinweis gesetzt wurde, wurde das Passwort als Hinweis gespeichert. Dies wurde durch einen Hinweis zum Löschen behoben storage wenn der Hinweis das Passwort war, und durch Verbesserung der Logik zum Speichern von Hinweisen.

CVE-2017-7149: Matheus Mariano von Leet Tech

Security

Verfügbar für: macOS HighSierra 10.13

Auswirkung: Eine schädliche Anwendung kann extrahieren keychain Passwörter

Beschreibung: Es existierte eine Methode, mit der Anwendungen das umgehen konnten keychain Zugriffsaufforderung mit einem synthetischen Klick. Dies wurde behoben, indem das Benutzerkennwort bei der Eingabeaufforderung angefordert wurde keychain zugreifen.

CVE-2017-7150: Patrick Wardle von der Synack

Neue Downloads von macOS High Sierra 10.13 enthält die security Inhalt des macOS Ergänzendes Update für High Sierra 10.13.

Also, wenn Sie haben macOS Bei High Sierra 10.13 wird dringend empfohlen, das zusätzliche Update durchzuführen. Es ist verfügbar über Mac App Store, in der Registerkarte "Updates"(Und wird die Versionsnummer nicht ändern). Apple hat bereits veröffentlicht macOS HighSierra 10.13.1 für Entwickler, die Geräte in haben Apple Beta Software Program.

0 Gedanken zu „Sicherheitsprobleme APFS verschlüsselt und Keychain Zugriff, gelöst mit macOS High Sierra 10.13 Ergänzungsupdate“